|

Ultime discussioni sul forum

1 user(s) online

Statistics

Aiuto PC have:

23 articles, 137 comments

23 articles, 137 comments

, 1,415 members,

686,890 total visits, 499 monthly visits,

10º in Top Blog

686,890 total visits, 499 monthly visits,

10º in Top Blog

The newest member is klamed

Most users ever online was 98 on 3/2/2016, 17:16

Calendar

Uno dei migliori smartphone in circolazione:Nexus 6

OS: Android 6 | Screen size: 5.96-inch | Resolution: 2560 x 1440 | RAM: 3GB | Storage: 32GB/64GB | Battery: 3,220mAh | Rear camera: 13MP | Front camera: 2MP

E' dotato di uno schermo da 6 pollici con una risoluzione QHD mozzafiato ed Android 5.0 Lollipop. Il nexus 6 Non è economico , ma è il migliore Nexus mai fatto - e sta scendendo di prezzo. Sta per essere sostituito dall' impressionante Nexus 6P,quindi se stai pensando di mettere le mani su questo forse conviene aspettare un paio di settimane per vedere se il prezzo scende ulteriormente .

Il nuovo Smartphone Android Blackberry

Stà per arrivare sul mercato il primo smartphone android Blackberry chiamato Priv. ll nuovo smartphone è dotato di una tastiera QWERTY , un display touch screen di 5,4 pollici e sarà dotato di un processore Snapdragon 808 con 3GB di memoria RAM con una fotocamera anteriore da 18 megapixel. Nel Priv saranno installati alcuni software proprietari e un ottimo sistema di sicurezza per prevenire intrusioni esterne. Lo dovremmo cominciare ad apprezzare verso la fine dell’anno,periodo di lancio,anche se ancora non si conosce il prezzo.

Dell XPS 12:Processore Intel Core M5 e display 4K

XPS 12 è un Ultrabook a elevate prestazioni caratterizzato da un design elegante con rotazione dello schermo. L'Ultrabook XPS 12 è un sistema versatile che consente di accedere ai blog preferiti in modalità tablet o rispondere alle e-mail e preparare presentazioni in modalità notebook. L'esclusivo design con rotazione dello schermo abbina al movimento elegante materiali e fattura di alta qualità. La cerniera è testata per 20.000 rotazioni. Ciò equivale a eseguire 10 rotazioni al giorno, 7 giorni su 7 per 5 anni e 6 mesi.LEGGI IL RESTO....

Auguri a Google:17 Anni di ricerche

Una 'semplice' intuizione 17 anni fa e oggi le ricerche sul web sono tutta un'altra cosa. Nel 1998 due studenti universitari americani, Larry Page e Sergey Brin, pensarono di applicare un modello matematico alla relazione tra siti web per ottenere risultati più precisi dalle ricerche. Il sistema funzionò e il 28 settembre i due fondarono la loro azienda, Google, per iniziare a lavorare sul progetto. LEGGI LA NOTIZIA

AMAZON, arriva la consegna con i droni

Black friday, cyber monday, durante il quale ci aspettano più 300 ordini al secondo, e un annuncio shock. Amazon si prepara così al Natale. E prova ad allontanare il brusio delle polemiche per lo sfruttamento dei dipendenti scatenatesi in Germania e Regno Unito. Intervistato da Charlie Rose nel corso del programma 60 Minutes della CBS, il CEO del colosso di Seattle Jeff Bezos ha dato un assaggio delle consegne del futuro: avverranno a cavallo di droni. "Non c'è ragione per cui non possano essere utilizzati come veicoli di consegna", ha spiegato Bezos al giornalista che stava visitando il quartier generale del gruppo. Il servizio si chiama Amazon Prime Air e promette di consegnare il pacco al destinatario nel giro di mezz'ora. LEGGI LA NOTIZIA

Il bracciale che controlla la gesture attraverso l'elettricità dei muscoli

E´ un bracciale che, si indossa sul braccio ed è composto da 8 piccoli tasselli rettangolari che ricordano un po´le tessere di domino, legati tra loro con una gomma elastica e da indossare direttamente a contatto con la pelle. I suoi sensori EMG (elettromiografia) integrati leggono l’attività elettrica dei muscoli e rilevano i gesti della mano. Sono combinati con altri sensori che invece registrano i movimenti del braccio: in questo modo è possibile controllare computer e smartphone collegati tramite Bluetooth con i soli gesti e con un ritardo appena percettibile.

LEGGI LA NOTIZIA

WINDOWS 10, nuovo hardware a confronto Microsoft ha svelato la line-up di dispositivi e PC che avrà il compito di accompagnare l'arrivo di Windows 10 nelle case e nelle tasche degli utenti. Parola d'ordine: ridefinire del mercato

Roma - Come già anticipato il mese scorso, Microsoft ha presentato i PC, gli smartphone e i gadget progettati per fornire la migliore "esperienza Windows 10" possibile: tante le parole roboanti usate da Redmond per definire le nuove offerte e per quella che viene descritta senza modestia come "una nuova era" nel campo dell'elettronica di consumo basata sul succitato OS "universale". L'universalità, almeno per il momento, coincide a quanto pare con le app per Facebook e Instagram.LEGGI IL RESTO

Roma - Come già anticipato il mese scorso, Microsoft ha presentato i PC, gli smartphone e i gadget progettati per fornire la migliore "esperienza Windows 10" possibile: tante le parole roboanti usate da Redmond per definire le nuove offerte e per quella che viene descritta senza modestia come "una nuova era" nel campo dell'elettronica di consumo basata sul succitato OS "universale". L'universalità, almeno per il momento, coincide a quanto pare con le app per Facebook e Instagram.LEGGI IL RESTO

iOS 9:Il bug che permette di aggirare il Pin

Il nuovo sistema operativo mobile di Apple permette (involontariamente) di aggirare il blocco dello schermo. Ecco come difendersi :

La batteria dura di più e i piccoli ma significativi miglioramenti hanno fatto subito apprezzare iOs 9 (abbiamo raccontato le novità qui): secondo i dati comunicati da Apple, il nuovo sistema operativo per iPhone e iPad...LEGGI IL RESTO

La batteria dura di più e i piccoli ma significativi miglioramenti hanno fatto subito apprezzare iOs 9 (abbiamo raccontato le novità qui): secondo i dati comunicati da Apple, il nuovo sistema operativo per iPhone e iPad...LEGGI IL RESTO

LA Navigazione di Firefox

La beta di Firefox 42 completa la funzione della navigazione anonima con una funzione anti-tracciamento che impedisce il caricamento di componenti che vogliono sapere troppo. Chrome su mobile, invece, è meno Incognito del previsto.

Mozilla, con il rilascio della beta di Firefox 42, ha invitato i propri utenti a mettere alla prova il nuovo sistema di protezione dal tracciamento di parti terze durante la modalità anonima di navigazione, che verrà introdotto per gli utenti Windows, Mac, Linux e Android con la prossima versione stabile del browser. ...LEGGI IL RESTO

I migliori smartphone del 2015

Dedicarsi all’acquisto di uno smartphone può rappresentare una attività onerosa e ricca di dubbi: quale è il miglior smartphone Android sul mercato? Questa è la domanda a cui vogliamo dare una risposta, magari con aggiornamenti che repentinamente chiariscano i dubbi dei potenziali acquirenti.

In quest’articolo vogliamo focalizzare la nostra attenzione sugli smartphone di fascia alta, che racchiude tutte le migliori innovazioni tecnologiche del mondo della telefonia: una guida rivolta a tutti coloro che vogliono avere tra le mani un prodotto di punta in grado di offrire la migliore esperienza d’uso possibile. E’ chiaro che essendo, per la maggior parte, tutti smartphone di fattura elevata, le differenze potrebbero essere minimali e, come tali, criticabili. Anzi vi invitiamo caldamente a farci conoscere la vostra opinione in merito.

Dedicarsi all’acquisto di uno smartphone può rappresentare una attività onerosa e ricca di dubbi: quale è il miglior smartphone Android sul mercato? Questa è la domanda a cui vogliamo dare una risposta, magari con aggiornamenti che repentinamente chiariscano i dubbi dei potenziali acquirenti.

In quest’articolo vogliamo focalizzare la nostra attenzione sugli smartphone di fascia alta, che racchiude tutte le migliori innovazioni tecnologiche del mondo della telefonia: una guida rivolta a tutti coloro che vogliono avere tra le mani un prodotto di punta in grado di offrire la migliore esperienza d’uso possibile. E’ chiaro che essendo, per la maggior parte, tutti smartphone di fattura elevata, le differenze potrebbero essere minimali e, come tali, criticabili. Anzi vi invitiamo caldamente a farci conoscere la vostra opinione in merito. Di redazione tecnologici.net

LEGGI IL RESTO

Multate diverse compagnie telefoniche per servizi premium

L’Autorità garante della Concorrenza e del Mercato ha inflitto una serie di multe ai principali operatori di telefonia mobile(Telecom, Wind, Vodafone e H3G):

1.750.000 euro ciascuno per Telecom e H3G

800.000 euro ciascuno per Wind e Vodafone

per aver adottato pratiche commerciali scorrette riguardo l'attivazione di servizi premium utilizzati via Internet.

Nei confronti di H3G,in seguito ai continui comportamenti scorretti è stata disposta anche la pubblicazione di un estratto del provvedimento.

Nel 2014, l’Agcm ha ricevuto numerosissime segnalazioni da associazioni dei consumatori e utenti di telefonia mobile che denunciavano la fornitura non richiesta, e il relativo addebito da parte del proprio operatore sul credito telefonico della sim, di servizi a sovrapprezzo accessibili durante la navigazione.

Samsung's Galaxy S7 avrà un 3D touch come iPhone 6s

Samsung ha in programma di rilasciare il suo Galaxy S7 nel 2016. Lo smartphone dovrebbe avere uno schermo più grande, fino a 128 GB di memoria interna, un ampio spazio di archiviazione e funzionalità 3D touch screen, andando ad imitare la tecnologia 3D Touch di iPhone 6s. La funzionalità Apple 3D Touch, è una tecnologia sensibile alla pressione che mostrerà diverse opzioni a seconda di come l'utente tocca lo schermo. Recentemente, una rete di social media cinese, Weibo, ha fatto trapelare delle informazioni rivelando una partnership tra Samsung e Synaptics in grado di aggiungere una tecnologia simile al s7 Galaxy. Synaptics ha annunciato lo sviluppo della sua nuova tecnologia, ClearForce, all'inizio di questo mese. La tecnologia consentirà agli utenti di controllare ciò che vedono sullo schermo a seconda di come premerlo.

Pepsi conferma il lancio del primo smartphone

Pepsi ha confermato il lancio di un telefono cellulare da 5.5 pollici con una fotocamera di 13 mp nei prossimi mesi in Cina. Si dice che sia dotato di un processore da 1.7GHz, 2GB di RAM, 16 GB di memoria interna con Android 5.1. e una batteria di 3.000 mA. Verrà fornito con un sensore di impronte digitali sul retro. Specifiche trapelate suggeriscono che è di 0,3 pollici (0.8cm) di spessore con un guscio di metallo. Pepsi presenterà il suo primo cellulare a Pechino il 20 ottobre. Il prezzo si aggirerà intorno ai 206 dollari

Aggiornamento cumulativo da 500 mb per windows 10

Microsoft ha rilasciato il 30 Settembre un aggiornamento cumulativo e precisamente il KB3093266 da circa 500 mb per i sistemi a 64 bit e poco più di 200 mb per i 32 bit. E' un mix di fix che sono stati rilasciati dal suo avvento ad oggi. E' soprattutto utile per chi installa windows 10 in modo pulito in quanto un solo aggiornamento racchiude tutti gli altri.Per il resto degli utenti che hanno già installato windows 10 tale aggiornamento installerà solamente i fix mancanti. Microsoft non ha specificato quali migliorie verranno apportate con tale aggiornamento.

Iphone 6S E 6S Plus in arrivo in Italia il 9 Ottobre

E' record di vendite per i nuovi smartphone Apple iPhone 6S e 6S Plus. Sono state oltre 13 milioni le unità consegnate a tre giorni dal lancio, avvenuto il 25 settembre in 12 Paesi: Australia, Canada, Cina, Francia, Germania, Giappone, Hong Kong, Nuova Zelanda, Puerto Rico, Regno Unito, Singapore e Stati Uniti. LEGGI LA NOTIZIA

Nuovo malware per Android

Un nuovo malware per android sfrutta delle vulnerabilità per attacccare il sistema. Il virus è chiamato Stagefright 2.0. ed è molto simile a quello che qualche tempo fa ha infettato i sistemi android tramite un MMS.Si è cercato subito di tamponare il problema rilasciando una serie di aggiornamenti di sicurezza e il pericolo sembrava scongiurato,ma adesso alcuni ricercatori di Zimperium hanno scoperto un nuovo malware che opera allo stesso modo. Il malware sfrutta una vulnerabilità nei processi dei file multimediali, (mp3 o mp4)quindi nel momento in cui il sistema accede ad un file multimediale lo stesso diventa vulnerabile ad un attacco. Google rilascerà già un fix per Android il prossimo 5 ottobre.Dopo questa data con l’applicazione Stagefright Detector sarà possibile testare la vulnerabilità del nostro sistema android.

Materiale auto-riparante

Un gruppo di ricercatori inglesi stà lavorando ad un progetto che prevede l’uso di un materiale che tra qualche anno ripararerà schermi di cellulari,unghie e moltissime altre cose tipo telai di moto,biciclette,parabrezza crinati ecc. Inizialmente era stato sviluppato per riparare ali di aerei,ma potrebbe essere usato per qualsiasi altra cosa danneggiata. Vengono mescolate diverse sostanze chimiche a base di carbonio che creano uno strato di milioni di microscopiche sfere.Quando c’è una rottura le microsfere rilasciano un liquido che va a chiudere la crepa riparando l’oggetto.

-

CCleaner infetta milioni di pc

Il popolare software Ccleaner(vers. 5.33),un software di pulizia che ha il compito di pulire il pc da file obsoleti, cookie, file temporanei e quant'altro ha infettato milioni di pc in tutto il mondo.

Risulta che sia stato scaricato 2 miliardi di volte.

Chi ha scaricato il software tra il 15 agosto e il 12 settembre è molto probabile che sia rimasto colpito dal malware. -

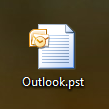

Recuperare mail di Outlook da windows che non parte

Alcune volte ci capita per alcuni problemi che il sistema non parta più.

Se abbiamo mail importanti da recuperare possiamo seguire la procedura sottostante:

Scarichiamo un live cd come ubuntu.

Qui c’è una guida per avviarlo senza installarlo http://verytech.smartworld.it/come-utilizz...84.html#steps_0

Lo dovremo solo avviare e non istallare perché dovremo recuperare un file Outlook.pst in C:\Users\vostro nome utente\AppData\Local\Microsoft\Outlook (da windows 7 in poi).

Una volta recuperato il file possiamo formattare il pc e reinstallare il sistema operativo.

Installiamo Outlook tramite il pacchetto Office.

Seguiamo questa guida https://support.office.com/it-it/article/I...48-ded54b3440ac per copiare il file che abbiamo precedentemete salvato.

In breve tempo riavremo tutte le nostre mail nel nuovo Outlook. -

Come resettare la password dimenticata di Windows

Alcune volte capita di dover dimenticare la password di login senza quindi poter più accedere al sistema.

Per questo inconveniente ci viene in aiuto il software OFFLINE NT PASSWORD

Di seguito una guida passo passo per resettare la vostra password

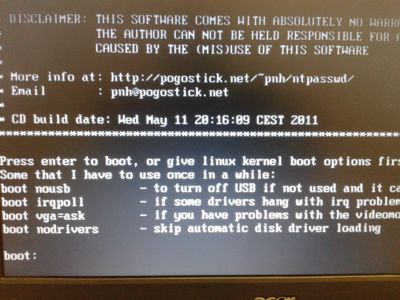

Scaricare il file per creare il disco o una usb avviabile http://pogostick.net/~pnh/ntpasswd/

Avviare il disco di boot

Cliccare sul tasto INVIO quando vi apparirà la seguente schermata

Selezionare la partizione dove avete l'account con la password da resettare(nel caso fosse la 2 scrivete 2 e date INVIO)

-

Recuperare file cancellati con Photorec

Con Photorec è possibile recuperare file cancellati per errore o per eventuali problemi al file system causa per cui non è più possibile accedere ai files.

Il recupero avviene con maggior successo se immediatamente eseguito in quanto ogni riavvio del pc provoca delle riscritture sull'HD eliminando per sempre la possibilità di recupero.

Scaricare TesDisk+PhotoRec www.cgsecurity.org/wiki/TestDisk_Download

2) Decomprimete l'archivio compresso.

Aprite la cartella e fate doppio clic sul file qphotorec_win.exe per avviare la versione di PhotoRec con interfaccia grafica. -

Come recuperare Files criptati con estensione .vvv .ecc .exx .ezz .ccc .xyz .zzz (RANSOM TESLACRYPT)

Ransom TESLACRYPT(estensione dei file .vvv .ecc .exx .ezz .ccc .xyz .zzz .aaa .abc )

E' possibile decriptare questa nuova variante del ransom che rinomina i files in .VVV etc.

Chi è stato infettato e ha ritrovato i propri files con l'estensione sopra indicata puo' seguire questa procedura di decriptazione.GUIDA ALLA FATTORIZZAZIONE

PUNTO 1

Scaricare Tesladecoder e yafu

TESLADECODER di BloodDolly

YAFU

(Decomprimete le cartelle sul desktop o su altra posizone del vostro Hard Disk)

PUNTO 2

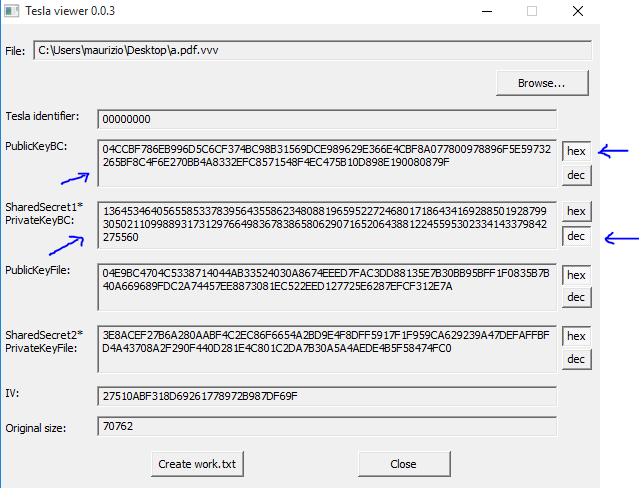

Aprite la cartella TESLADECODER e avviate TeslaViewer.exe

Cliccate su BROWSE e caricate un file criptato che avete sul Pc

Il programma si aprirà con una serie di chiavi.

Quelle che interessano a noi sono:

SharedSecret1*PrivateKeyBC

PublickeyBC

Cliccate sul pulsante Create work.txt per salvare il tutto su un file di testo all'interno della cartella TESLADECODER

PUNTO 3

Aprite la cartella YAFU e cliccate sul file tuneX64.bat (per sistemi a 64 bit) o tuneX86.bat (per sistemi a 32 bit)

Serve all'ottimizzazione di Yafu sul vostro pc

Terminato questo processo cliccare su factorX86.bat o factorX64.bat

Incollate la chiave SharedSecret1*PrivateKeyBC(potete anche usare SharedSecret2* che è una chiave parziale ma la fattorizzazione è molto più veloce) in formato decimale(DEC e non HEX) sul prompt dei comandi.

Poi vi verrà chiesto di inserire il numero dei processori di cui dispone il pc.Inserite il numero togliendone ... -

Nuovo tipo di ransom:Gomasom .Crypt

Un nuovo ransomware che è stato chiamato Gomasom ( Gmail Ransom ) da Fabian Wosar di Emsisoft a causa dei nomi di indirizzi di posta elettronica di gmail che vengono usati per crittografare i files.

Un nuovo ransomware che è stato chiamato Gomasom ( Gmail Ransom ) da Fabian Wosar di Emsisoft a causa dei nomi di indirizzi di posta elettronica di gmail che vengono usati per crittografare i files.

Questo ransomware è particolarmente distruttivo in quanto non crittograferà solo documenti personali ma anche file eseguibili.

Quando un utente verrà infettato da questo particolare ransomware i propri file verranno rinominati come per esempio in Tulipano.jpg![email protected]_.crypt .

L' utente otterrà istruzioni per il pagamento del riscatto dei propri files a quell'indirizzo e-mail indicato nel nome del file. Fabian Wosar è stato in grado di creare un programma in grado di decifrare queste varianti avendo pero' a disposizione una copia di un file originale non criptato.

Una volta che il malware si è installato nel sistema creerà un eseguibile a random in C:\Users\User\AppData\Local\Microsoft Help\ e un autorun che avvierà il malware non appena si effettuerà il login a windows.

Inizierà quindi a criptare tutti i files.

Di seguito la procedura per decriptare i files(qualora non dovesse funzionare è probabile che la variante possa essere diversa e che ancora non si sia trovata una soluzione o un aggiornamento del programma) -

E-mail truffa su avvisi di pagamento di Equitalia

Ultimamente stanno arrivando e-mail contenenti falsi avvisi di pagamento di Equitalia e che invitano a scaricare file o a utilizzare link esterni.

Le varie email hanno come mittente “[email protected]”, “[email protected]”, “[email protected]”, “[email protected]” o simili.

Un esempio di queste mail è riportato nell'immagine di seguito:

Equitalia è assolutamente estranea all’invio di questi messaggi e raccomanda di non tenere conto della e-mail ricevuta e di eliminarla senza scaricare alcun allegato. -

Fake Usb Pen Drive

Quando acquistiamo pen drive a basso costo sia su internet che in negozi poco affidabili ci possiamo imbattere in pen drive fake,ossia delle pendrive che dimostrano capacità maggiori di quanto in realta’ ne posseggono.

Ad oggi è possibile trovare anche pendrive di 500 GB e 1 TB che dovrebbero costare dalle 400 euro in su’ perché ancora non molto commercializzate,quindi stiamo attenti se le troviamo a basso costo.

Se proviamo a caricare dei dati sulla chiavetta e questi spariscono senza motivo e’ probabile che ci troviamo di fronte ad una pen drive fake. Questo succede perché la capacità reale è stata modificata, quindi quando viene collegata al pc questo la riconosce con la finta capacità ,di conseguenza copiando dei file e superata la capacità reale tutti i dati spariscono. -

Infezione al router (Come difendersi)

L'infezione ai router è piuttosto diffusa a causa di dispositivi vulnerabili.Senza entrare nei particolari viene effettuato l'attacco sfruttando il vostro indirizzo IP associato al vostro modello di router.

L'infezione ai router è piuttosto diffusa a causa di dispositivi vulnerabili.Senza entrare nei particolari viene effettuato l'attacco sfruttando il vostro indirizzo IP associato al vostro modello di router.

L'infezione di solito sfrutta un bug rom-0 di cui sono affetti alcuni modelli di router e in alcuni casi sfruttando password di default o password poco complesse.

Dopo il reset il router potrebbe reinfettarsi proprio perchè come già detto viene sfruttata la vulnerabilità del router utilizzando il vostro range di indirizzi IP.

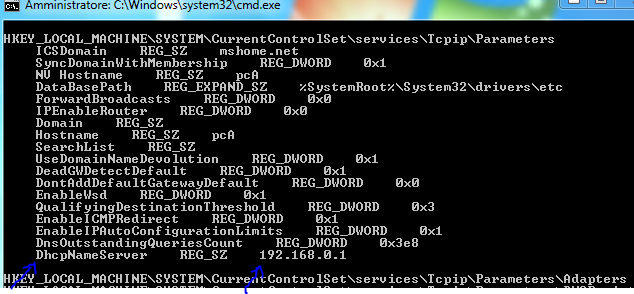

Quindi vi consiglio di eseguire per intero la procedura.Per verificare se il router è stato infettato:

Aprire START sulla barra delle applicazioni

Scrivere CMD

Cliccare in alto su cmd.exe.

Copiare(copia-incolla) la seguente stringa:

reg query HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\services\Tcpip\Parameters

In caso il router non fosse stato infettato vi apparirà una schermata tipo questa con l'indirizzo del vostro router(di solito 192.168.0.1 ,192.168.1.1 ,192.168.1.254 ecc.)

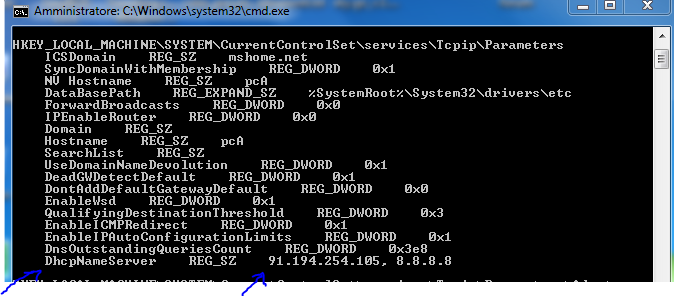

Nel caso fosse stato infettato in dhcpname server troverete i dns infetti come nell'esempio

-

Ransom infetta i pc tramite un falso aggiornamento a windows 10

Dopo il lancio di windows 10 alcuni Cyber-criminali hanno iniziato a diffondere mail che tuttora arrivato a migliaia di utenti.

Non fatevi ingannare da falsi messaggi di posta elettronica che offrono aggiornamenti di sistemi operativi e altro software! Cyber-estorsori stanno cercando di approfittare di milioni di persone in cerca di un aggiornamento del sistema gratuito a Windows 10.

I criminali informatici stanno diffondendo CTB Locker tramite false e-mail che affermano di installare un kit di windows 10.

Gli aggressori chiedono 2 Bitcoin (del valore di $ 600) da pagare entro 96 ore per ripristinare i file crittografati.

Microsoft ha lanciato Windows 10 il 29 luglio e sta lanciando la nuova versione per gli utenti di tutto il mondo. In questo contesto, una e-mail sostenendo di provenire dalla società potrebbe stimolare l'interesse di migliaia di utenti.

Il campo mail si presenta con l'indirizzo [email protected] che sembra essere un indirizzo ufficiale valido.

Last comments